随着云计算、大数据、物联网等技术的深度融合,社会数字化转型步入深水区。云在提供弹性、高效服务的也因其边界模糊、数据集中、共享架构等特点,引入了新的安全风险。云时代下的网络威胁事件呈现出攻击面扩大、手段智能化、破坏力增强等趋势。因此,如何构建有效的防范体系,并善用专业的互联网安全服务,已成为企业乃至个人必须面对的核心议题。

一、 云时代面临的主要网络威胁

- 数据泄露与篡改:云上存储的海量敏感数据是攻击者的首要目标。配置错误、弱口令、API漏洞、内部威胁等都可能导致数据被非法访问、窃取或破坏。

- 账户与服务劫持:攻击者通过钓鱼、恶意软件等手段窃取云账户凭证,进而完全控制云资源,进行数据窃取、资源滥用或发动进一步攻击。

- 不安全的接口与API:云服务通过API进行交互和管理,这些接口若存在设计缺陷或配置不当,极易成为攻击入口。

- 共享技术漏洞:云基础设施底层采用的虚拟化、容器等共享技术一旦出现漏洞,可能引发“突破隔离”的风险,威胁同一物理主机上的所有租户。

- 高级持续性威胁(APT)与勒索软件:针对云环境的定向攻击日益增多,攻击链更长、更隐蔽。勒索软件也频繁将云存储和数据库作为加密勒索的目标。

- 供应链攻击:攻击云服务提供商或其第三方组件,通过污染软件更新、开发工具等方式,大规模影响下游用户。

二、 构建多层次主动防御体系

防范云威胁需遵循“安全左移”和“持续防护”原则,建立覆盖全生命周期的防御体系:

- 责任共担模型下的精准防护:深刻理解云安全责任共担模型。云服务商负责“云本身的安全”(如基础设施、物理安全),用户则需负责“云内内容的安全”(如数据、身份、应用、配置)。用户应聚焦自身责任域,实施精准防护。

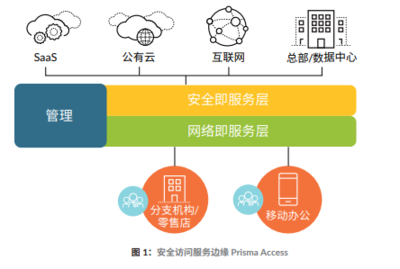

- 强化身份与访问管理(IAM):实施最小权限原则,强制使用多因素认证(MFA),定期审计权限分配,采用零信任架构,确保任何访问请求都经过严格验证。

- 数据全生命周期加密:对静态数据、传输中数据乃至处理中的数据进行加密。自主管理加密密钥,并建立完善的密钥管理流程。

- 全面的安全配置与漏洞管理:利用云安全态势管理(CSPM)工具持续扫描和修复配置错误(如存储桶公开、安全组规则过宽)。建立DevSecOps流程,将漏洞扫描、软件成分分析(SCA)集成到CI/CD管道中。

- 网络层纵深防御:利用虚拟私有云(VPC)、安全组、网络ACL、Web应用防火墙(WAF)等构建网络隔离与过滤。对东西向流量进行监控和微隔离。

- 持续的监控与智能响应:部署云工作负载保护平台(CWPP)、云原生应用保护平台(CNAPP),整合日志并进行安全信息和事件管理(SIEM)。利用威胁情报和用户与实体行为分析(UEBA)实现异常行为检测和自动化响应。

三、 善用专业互联网安全服务

面对复杂威胁,专业安全服务能提供关键的技术、人才和流程支持:

- 云安全托管服务(MSSP/MDR):将部分或全部云安全监控、分析和响应工作委托给专业托管安全服务提供商。他们提供7x24小时的专家值守、威胁狩猎和事件响应,弥补企业自身安全团队能力或人手的不足。

- 安全咨询与评估服务:借助专业机构进行云安全架构设计评审、渗透测试、红蓝对抗演练和合规性审计(如等保2.0、GDPR),系统性发现和修复深层次风险。

- 威胁情报服务:订阅高质量的威胁情报,获取关于最新攻击手法、漏洞利用、恶意基础设施(如C2服务器)的实时信息,并将其赋能于自身的检测和阻断规则。

- 应急响应与恢复服务:与具备云环境经验的应急响应团队建立合作,预先制定并演练应急预案。在真实事件发生时,能快速启动,遏制损失、溯源取证并恢复业务。

- 安全意识培训服务:人是安全中最重要也最脆弱的一环。定期对全体员工,特别是开发、运维人员进行针对云安全最佳实践和社交工程防范的培训,培养安全文化。

四、

云时代的网络安全是一场动态的、不对称的攻防战。没有一劳永逸的解决方案,防御的核心在于构建一个融合了先进技术、严密流程和人员意识的 “主动、智能、持续” 的防护体系。企业应清晰界定自身安全责任,夯实基础安全能力,同时积极拥抱专业的互联网安全服务,将外部专业力量转化为自身防御能力的延伸与倍增器。唯有如此,才能在享受云计算巨大红利的有效驾驭风险,确保数字资产与业务运营的稳健与安全。